Tous les articles de la série Expériences NFC / RFID

RFID – Le clone parfait

Quand j’ai écrit, il y a 2 ans, l’article qui expliquait comment dupliquer le contenu d’une puce RFID, je n’imaginais pas qu’il susciterait un tel engouement. Pourtant, encore aujourd’hui c’est un des articles les plus consultés du site et c’est également un de ceux pour lequel je reçois de plus en plus de questions. Aussi, je me suis dit qu’il était temps d’écrire cette seconde partie que tant attendent : comment réaliser un clone parfait et complet d’une puce rfid.

On travaille toujours sur la famille de tag Mifare

Même s’il en existe différentes familles, les puces (ou tags) les plus répandues sont de type « Mifare Classic ». Cela tombe bien, c’est justement le type de tag sur lesquels nous allons travailler aujourd’hui. Personnellement je les ai rencontrés sur tout un tas d’applications différentes : badge de porte d’immeuble, carte d’accès à un parking, carte d’accès à une chambre d’hôtel, porte monnaie électronique pour la machine à café, ou encore carte de consommation de boissons dans certains bars et boîtes de nuit.

Pourquoi écrire un nouvel article sur la copie de tag RFID ?

Si vous êtes familier du 1er article que j’ai écrit sur le sujet, vous pouvez vous demander ce que vous allez apprendre de plus ici, voici les 2 raisons principales qui vous motiveront :

- Si dans le 1er article on se contentait de copier les données d’un tag RFID à l’autre, aujourd’hui on va voir comment modifier l’identifiant du TAG (le fameux UID ou Unique ID) qui est gravé en usine, non modifiable et inviolable… enfin presque

- Dans le premier article, il fallait installer linux sur une machine, avant d’installer ensuite les outils de manipulation des tags RFID. Une manoeuvre un peu compliquée pour les plus novices. Aujourd’hui je vous montre comment créer en 3 clics une clé USB sur laquelle vous pourrez démarrer votre ordinateur. Vous arriverez ainsi sur un bureau temporaire contenant tous les outils qui vous seront nécessaires, sans que cela n’altère votre machine.

C’est quoi cette histoire d’UID ?

Les tags RFID sont généralement composés de 2 zones : une zone de stockage de données, généralement ré-inscriptible, et une zone de stockage de l’identifiant du tag. Le fameux UID. L’UID est un identifiant unique au monde (il n’existe donc pas 2 tags avec le même UID). Il est gravé en usine au moment de la fabrication du tag et se trouve sur une partie du tag qui n’est pas ré-inscriptible. On ne peut donc pas le modifier.

A titre d’information, les tags Mifare Classic 1K (les plus répandus) contiennent 64 blocs de données. L’UID est stockée sur le premier bloc (souvent appelé dans la litterature « block 0 ») et les 63 suivants sont dédiés au stockage de données.

Dans ce cas comment dupliquer un UID ?

Si on ne peut pas modifier l’UID stocké sur ce fameux bloc 0, comment avoir 2 cartes avec le même identifiant ? C’est là que nos amis les chinois arrivent à la rescousse :)

Depuis quelques années, on a vu arriver sur le marché des tags mifare avec une petite particularité : légèrement modifiés, ils possèdent un bloc 0 réinscriptible. On peut donc modifier l’UID sur ces tags (et uniquement ceux-là !). La première fois que j’ai réussi à mettre la main sur un tag de ce type, c’était en 2014, et j’estimais avoir fait une bonne affaire en dépensant environ 20 dollars pour ce tag. En 2017, les prix ont été divisés par 10 et mettent donc ce type de tag à la portée de tous les curieux !

Où trouver ces tags chinois avec UID modifiable ?

Évidemment, ces tags sont moins évidents à dénicher mais pas de panique, j’ai tout prévu :) Vous pouvez les commander sur la Boutique de l’Atelier du Geek sous forme de badges, sous forme de cartes, sous forme de bracelets ou encore sous forme de stickers, à chaque fois par lot de 5. Les commandes sont en général dans votre boîte aux lettres en moins de 3 jours !

Un mot sur sur la norme VIGIK

VIGIK : ce nom peut sembler barbare, mais c’est la norme créée par La Poste pour standardiser l’accès aux immeubles. On lit donc très souvent le nom de cette norme sur les interphones. C’est donc VIGIK qui permet à votre facteur, mais aussi aux pompiers, policiers et autres services d’urgence d’ouvrir n’importe quelle porte d’immeuble avec un badge unique. Si je vous en parle aujourd’hui c’est que je reçois beaucoup de questions à ce sujet, car nombreuses sont les personnes qui se rêvent la possession d’un tel badge (et oui, ces badges ne sont ni plus ni moins que des tags RFID Mifare).

Malheureusement, ce n’est pas si simple. S’il est tout à fait possible de dupliquer le badge de votre ami le facteur, la norme est faite de telle sorte que pour que le badge reste valide il faut qu’il soit « rechargé » toutes les 48h. En d’autre terme, si par je ne sais quel hasard, vous arriviez à copier un de ces passes VIGIK, il ne fonctionnerait que pendant quelques heures avant de devenir complètement inutile.

Est-ce que ça veut dire que je ne peux pas dupliquer mon badge d’accès d’immeuble si je lis « VIGIK » sur l’interphone ?

Puisque ça ne fonctionne pas pour le badge du facteur, on pourrait se dire que ça ne fonctionnera pas davantage pour les résidents… Mais en fait si ça fonctionne. Les badges résidents n’ont pas besoin d’être rechargés comme ceux des facteurs, par conséquent si vous en dupliquez un cela fonctionnera et vous donnera les mêmes accès que le badge original.

Motivés à tenter l’expérience ? Il est temps de passer aux choses sérieuses :)

Cloner un tag mifare

Matériel nécessaire

- Une clé USB d’au moins 8GB. Pour info j’ai utilisé une clé SanDisk de 32GB car c’était le meilleur rapport capacité/vitesse/prix disponible

- Un lecteur NFC/RFID compatible libnfc tel que le lecteur ACR122U

- Un badge RFID avec bloc 0 réinscriptible

Etape 1 : Création de la clé USB de démarrage

Pour ne pas avoir à installer de Linux sur le disque dur, il faut créer une clé USB de démarrage. Le principe est simple : lors de son lancement, le PC démarrera le système d’exploitation présent sur la clé USB comme s’il s’agissait de son propre disque dur. Cela nous permettra d’obtenir un système linux complet pour notre session de travail sur les tags RFID. A l’extinction de l’ordinateur, il suffira de retirer cette clé USB pour que la machine retrouve son fonctionnement normal.

J’ai choisi de travailler avec la distribution linux « Kali ». Cette distribution, orientée sécurité, contient de nombreux outils dont les fameux « NFC Tools » qui nous seront utiles aujourd’hui. Il faut commencer par télécharger kali (version 64 bits live) ici https://www.kali.org/downloads/. Ce tuto a été réalisé avec la version 2017.1 qui est sortie voilà quelques jours au moment où j’écris ces lignes.

Edit du 29/03/2020 : Ce tuto marche parfaitement jusqu’à la version de Kali 2019.3. Si vous souhaitez utiliser une version plus récente il faudra entrer quelques commandes supplémentaires que je vous ai préparé et surtout bénéficier d’une connexion internet.

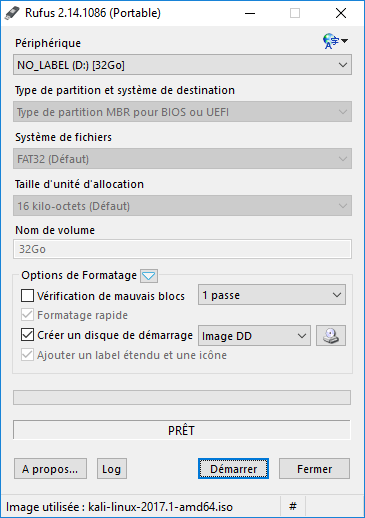

Une fois le fichier ISO récupéré, il va falloir le transférer sur la clé. Pour cela j’utilise comme à mon habitude le logiciel RUFUS qui est très simple. Une fois RUFUS téléchargé et installé, il suffit de sélectionner la clé USB sur laquelle installer Kali, et de lui indiquer l’endroit où votre fichier ISO de kali est situé. Chez moi cela donne quelque chose comme ça :

Cliquez ensuite sur le bouton Démarrer pour lancer l’opération.

Notez que si vous souhaitez gagner du temps, vous pouvez également trouver des clés USB pré-configurées avec Kali sur la Boutique de l’Atelier du Geek.

Etape 2 : Lancement du système et préparation de l’environnement

Une fois votre clé préparée, éteignez l’ordinateur que vous souhaitez utiliser, branchez la clé et démarrez sur la clé USB. Attention pour sélectionner un périphérique de démarrage, sur certains ordinateur il faut appuyer sur une touche particulière. Sur le mien par exemple, il s’agit de la touche Echap, mais j’ai déjà croisé des ordinateurs où il fallait utiliser la touche F2, F8, F10, F11 ou Suppr par exemple…

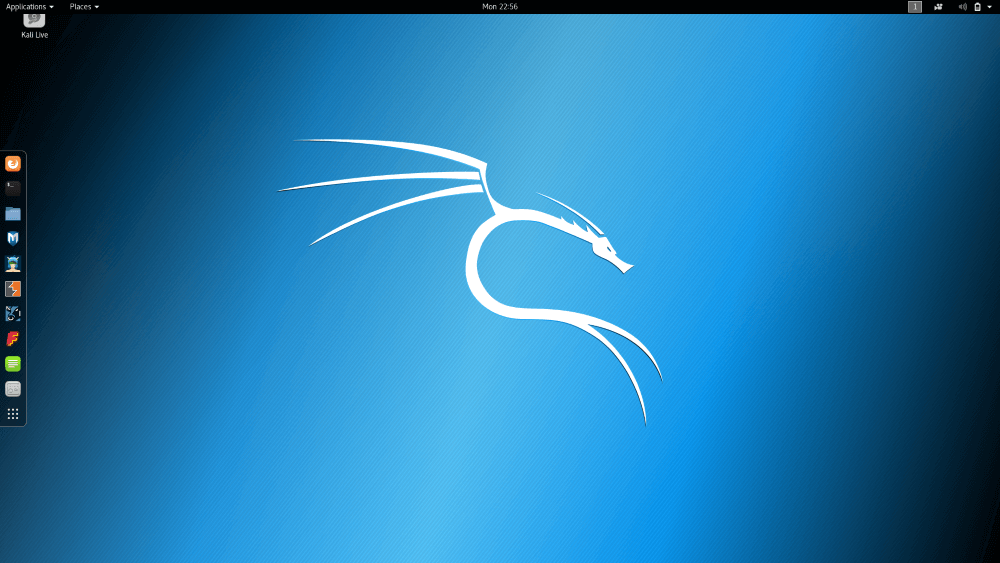

Après quelques instants nécessaires au chargement du système, vous devriez atterrir sur un bureau vierge. On y est presque.

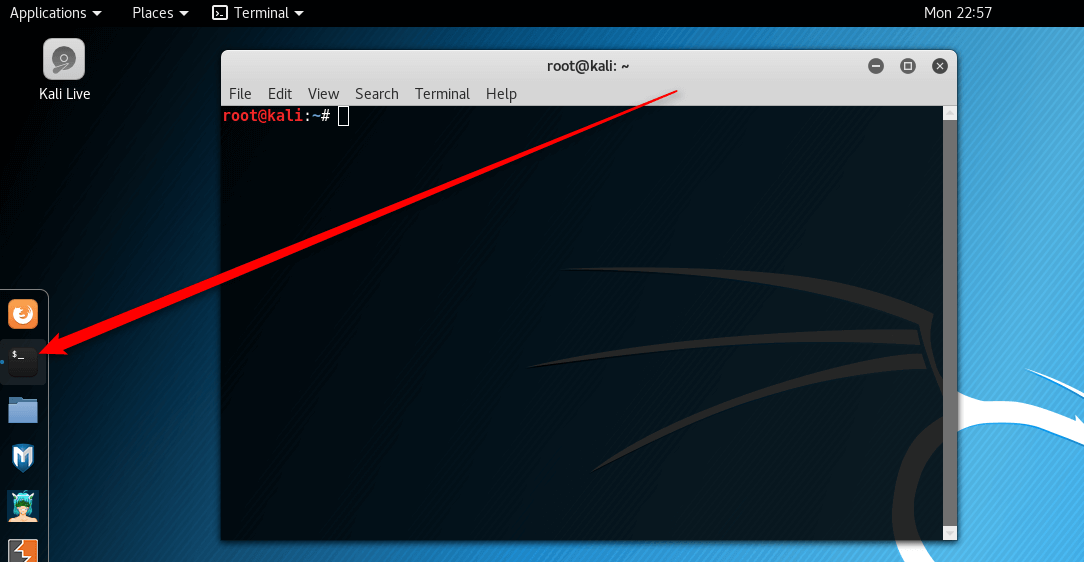

Par défaut, le clavier est configuré en QWERTY, ce qui n’est pas très pratique si votre ordinateur est équipé comme le mien d’un clavier AZERTY. Pour rétablir cela, il suffit de lancer le terminal via l’icône suivante :

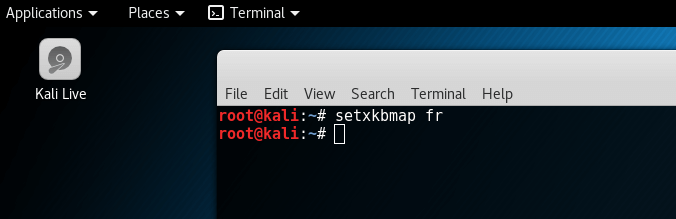

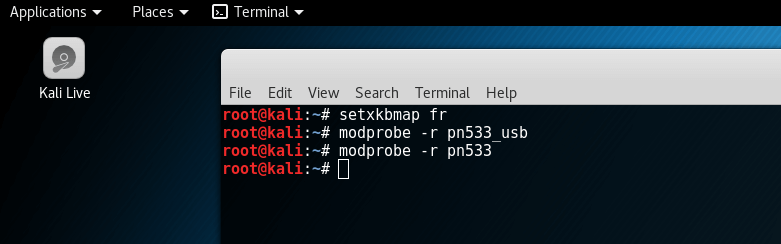

Une fenêtre d’invite de commande va s’ouvrir, et il faudra saisir à l’intérieur la commande suivante : setxkbmap fr (ce qui nécessitera sur votre clavier d’appuyer sur les touches setxb,qp fr). Cette fenêtre de terminal va nous servir dans toutes les manipulations suivantes, vous pouvez donc la garder ouverte.

Si vous utilisez une version récente de Kali Linux

Si vous souhaitez utiliser une version de Kali 2020 ou supérieure, vous devez vous connecter à internet à ce moment et exécuter quelques commandes supplémentaires. En effet, depuis la version 2020 de kali, vous n’êtes plus identifié comme un super-utilisateur et surtout, les NFC Tools utilisés dans cet article ne sont plus présents par défaut, il va donc falloir les réinstaller ! Pour remédier à tout cela, entrez les commandes suivantes.

kali@kali:~$ sudo su root@kali:/home/kali# apt-get update root@kali:/home/kali# apt-get upgrade -y root@kali:/home/kali# apt-get install libnfc-bin mfoc -y

Configuration du système

Maintenant que le clavier est en français, il va falloir configurer le système pour que les NFC Tools puissent interagir correctement avec votre lecteur RFID. Pour ce faire, commencez par branchez votre lecteur RFID (si ça n’est pas déjà fait). Kali va alors charger automatiquement en arrière plan des modules qui vont perturber les NFC Tools. Pour décharger ces modules, toujours dans votre fenêtre du terminal, entrez les commandes suivantes.

root@kali:~# modprobe -r pn533_usb root@kali:~# modprobe -r pn533

L’environnement est désormais fin prêt pour notre petite expérience, on va pouvoir entrer dans le vif du sujet.

Etape 3 : Vérifier le bon fonctionnement du lecteur

Pour être sûr que le lecteur fonctionne correctement avec les NFC Tools, il suffit de lancer la commande suivante et de passer un tag RFID devant le lecteur.

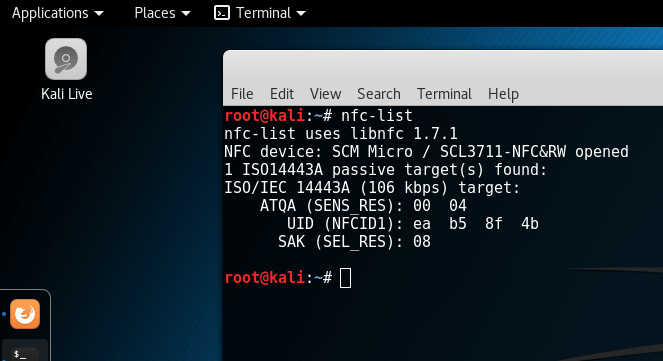

root@kali:~# nfc-list

Si tout est bien configuré, le lecteur devrait vous afficher quelques informations sur le tag, dont le fameux UID, comme dans la capture ci-dessous. Ici mon UID, ce fameux numéro unique est le ea b5 8f 4b. Si vous essayez maintenant avec votre puce RFID chinoise, vous devriez obtenir un numéro d’UID différent, ce qui est tout à fait normal.

Si jamais vous obtenez un message d’erreur ou si rien ne s’affiche plusieurs possibilités :

Votre tag n’est pas un tag RFID compatible avec votre lecteur

Il y a eu une erreur lors de l’étape 2, recommencez donc à cette étape en vérifiant méticuleusement vos commandes.

Etape 4 : Extraire les clés de chiffrement de la puce RFID chinoise dans un fichier

Cette étape au nom un peu barbare ne devrait vous prendre que quelques secondes. Son principe ? Pour pouvoir écrire sur une puce RFID, il faut en posséder les clés de chiffrement. Une sorte de mot de passe qui permet d’encoder et de décoder les informations de la puce. Ces clés de chiffrements vont être stockées avec le contenu de la clé, dans un fichier. Ce fichier nous servira lors de l’étape finale pour copier les données de la puce originale sur la puce chinoise.

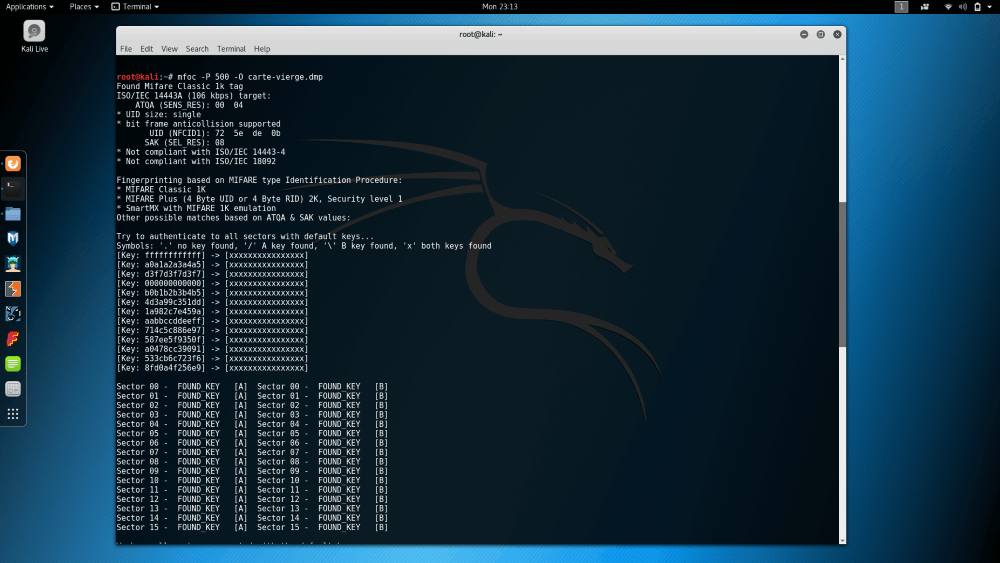

Pour lancer l’extraction des clés de chiffrement, placez votre puce sur le lecteur et saisissez dans un terminal la commande suivante.

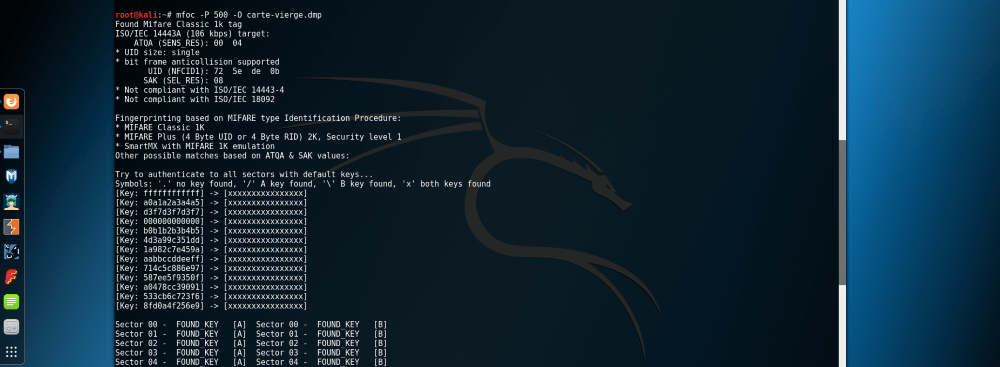

root@kali:~# mfoc -P 500 -O carte-vierge.dmp

Les clés de chiffrement seront stockées dans le fichier « carte-vierge.dmp ».

Etape 5 : Copiez le contenu de la puce RFID d’origine dans un fichier

Maintenant que les clés de chiffrement de la puce chinoise sont extraites, il va falloir faire de même avec la puce originale. Cette opération va copier les clés de chiffrement et le contenu de la puce d’origine dans un fichier. Ce fichier contiendra toutes les données de la puce, ainsi que son UID. C’est en quelques sorte une « sauvegarde » de votre puce RFID. N’hésitez pas à la conserver en lieu sûr, ainsi si vous perdez votre puce RFID vous pourrez en créer de nouvelles à l’identique à partir de ce fichier de sauvegarde.

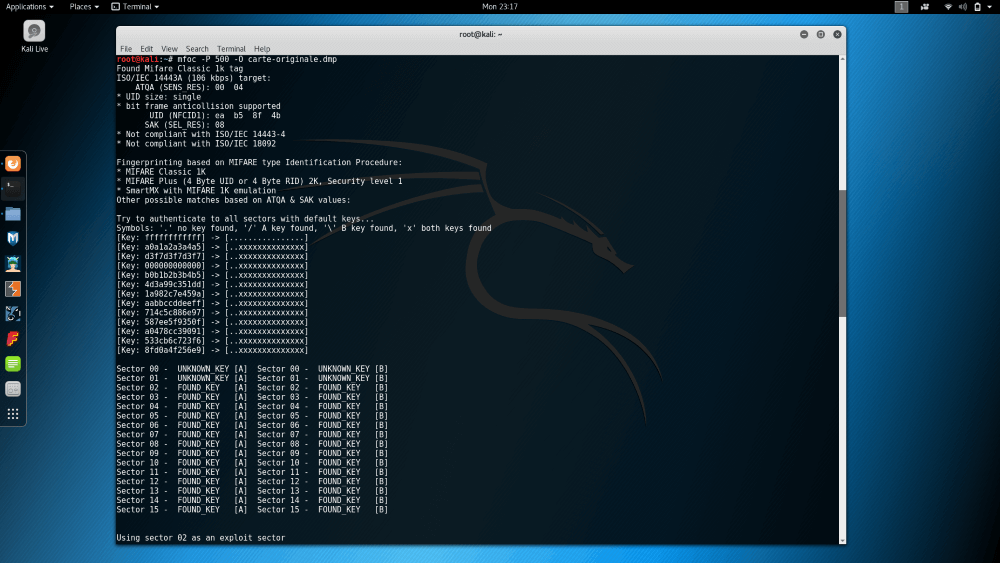

Pour ce faire, placez la puce originale sur votre lecteur, et entrez la commande suivante :

root@kali:~# mfoc -P 500 -O carte-originale.dmp

Vous l’aurez surement compris, cette commande va créer un fichier « carte-originale.dmp » c’est le fameux fichier de sauvegarde de votre puce originale.

Etape 6 : Ecrire le contenu de la puce originale sur la puce chinoise

On arrive au bout ! Vous n’êtes plus qu’à une dernière commande de la victoire ! Maintenant que l’on possède une copie du contenu de la puce originale, ainsi que les clés de chiffrement de la puce chinoise, nous allons pouvoir transférer le contenu et l’UID de la puce originale sur la puce chinoise.

Pour se faire, et toujours dans le terminal, saisissez la commande suivante.

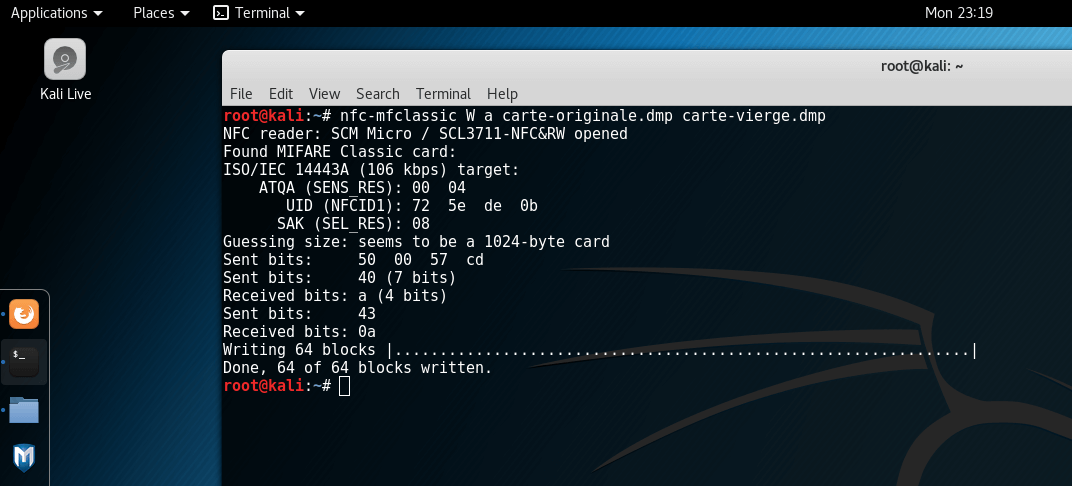

root@kali:~# nfc-mfclassic W a carte-originale.dmp carte-vierge.dmp

L’opération devrait prendre 1 grosse seconde avant d’aboutir sur un message de succès. Si vous êtes attentifs, vous remarquerez que la seule différence par rapport au précédent article est le fait que le « W » est écrit en capital. ça n’est pas une erreur, cela demande au lecteur de transférer le contenu de la puce ainsi que le bloc 0 qui contient l’UID. En cas de succès, un message devrait vous confirmer l’écriture de 64 secteurs sur 64 (dans le précédent article, on n’en copiait que 63 car il manquait le fameux bloc 0).

Vous pouvez vérifier le succès de l’opération en répétant l’étape 3 avec votre puce chinoise. Si tout a correctement fonctionné, la commande nfc-list appliquée à votre puce chinoise vous affichera un UID identique à celui de votre puce originale.

Et voilà, vous venez de contourner l’incontournable :)

En conclusion

Avec quelques dizaine d’euros de matériel et une poignée de minutes, vous aurez pu dupliquer à la perfection une puce RFID officielle. Aucun lecteur ne pourra faire la différence entre la copie et l’originale. Vous comprenez désormais que la sécurité des systèmes basés sur ce type de puce est toute relative. Comme d’habitude, vous êtes seuls responsables de l’usage que vous faites de ces connaissances. Si vous avez des questions, ou souhaitez tout simplement partager vos expériences sur le sujet, n’hésitez pas à vous exprimer dans les commentaires ! Enfin, si vous cherchez à vous équiper tout en soutenant le blog, n’hésitez pas à faire un tour dans la boutique de l’Atelier du Geek pour y trouver votre bonheur !

Bonjour Alex,

Même problème que Lentzy, le lecteur de carte (Acheté a l’atelier du geek) n’arrive pas a lire les secteurs du badge original (Essayé sur 2 badges de 2 immeubles différents, même résultat).

Je suis sous kali avec la version libncf 1.8.0.

Une idée du problème ?

Try to authenticate to all sectors with default keys…

Symbols: ‘.’ no key found, ‘/’ A key found, ‘\’ B key found, ‘x’ both keys found

[Key: ffffffffffff] -> […………….]

[Key: a0a1a2a3a4a5] -> […………….]

[Key: d3f7d3f7d3f7] -> […………….]

[Key: 000000000000] -> […………….]

[Key: b0b1b2b3b4b5] -> […………….]

[Key: 4d3a99c351dd] -> […………….]

[Key: 1a982c7e459a] -> […………….]

[Key: aabbccddeeff] -> […………….]

[Key: 714c5c886e97] -> […………….]

[Key: 587ee5f9350f] -> […………….]

[Key: a0478cc39091] -> […………….]

[Key: 533cb6c723f6] -> […………….]

[Key: 8fd0a4f256e9] -> […………….]

Sector 00 – Unknown Key A Unknown Key B

Sector 01 – Unknown Key A Unknown Key B

Sector 02 – Unknown Key A Unknown Key B

Sector 03 – Unknown Key A Unknown Key B

Sector 04 – Unknown Key A Unknown Key B

Sector 05 – Unknown Key A Unknown Key B

Sector 06 – Unknown Key A Unknown Key B

Sector 07 – Unknown Key A Unknown Key B

Sector 08 – Unknown Key A Unknown Key B

Sector 09 – Unknown Key A Unknown Key B

Sector 10 – Unknown Key A Unknown Key B

Sector 11 – Unknown Key A Unknown Key B

Sector 12 – Unknown Key A Unknown Key B

Sector 13 – Unknown Key A Unknown Key B

Sector 14 – Unknown Key A Unknown Key B

Sector 15 – Unknown Key A Unknown Key B

mfoc: ERROR:

No sector encrypted with the default key has been found, exiting..

Merci

Ca ne fonctionne pas pour moi, « error there is no mifare classic tag » surement parce que j’essaye de copier un badge Intratone, ils ont à priori un système anti-copie.

Pas étonnant ca leur permet de nous revendre 40€ le badge, voleur :(

Bonjour,

Un grand Merci Alex pour ce tuto assez bien expliqué pour un ignare comme moi.

Depuis la dernière version de kali live complète, je suis allé dans les paramètres système pour définir un clavier français.

Puis, après quelques tâtonnements et recherches, au final j’ai fait ça :

——————————–

sudo su

apt-get update

apt-get upgrade -y

apt-get install libnfc-bin mfoc -y

modprobe -r pn533_usb

modprobe -r pn533

nfc-list

mfoc -P 500 -O badge-chinois-couleur.dmp

wget https://raw.githubusercontent.com/ikarus23/MifareClassicTool/master/Mifare%20Classic%20Tool/app/src/main/assets/key-files/extended-std.keys

mfoc -P 500 -f extended-std.keys -O carte-originale-marque.dmp

nfc-mfclassic W a carte-originale-marque.dmp badge-chinois-couleur.dmp

——————————–

Et j’ai obtenu le bon texte final avec un badge chinois bleu.

Cependant, le badge chinois bleu n’ouvre pas la porte, alors que le badge original urmet l’ouvre.

Où est l’erreur ?

Pour les portails nous avons une télécommande intratone. Or il y a du rfid à l’intérieur que nous n’utilisons pas.

Mais la dernière commande ne passe pas, il y a une erreur, une histoire de « 4 bits data ».

Idem avec un badge chinois rouge.

Que faire ?

oOoOoOoOoOoOoOoOoOoOo

Il est possible d’enregistrer extended-std.keys et d’autres fichiers dans un dossier spécifique sur le disque dur de l’ordi et d’en préciser le chemin dans la ligne de commande.

oOoOoOoOoOoOoOoOoOoOo

Après avoir fait mfoc -P 500 -f extended-std.keys -O …

Ne serait-il pas possible que la clef utilisée soit systématiquement déplacée en tête de liste du fichier ? Comme nous n’avons pas pour vocation de copier tous les badges, ceux qu’on utilise le plus souvent seraient au début, d’où un sérieux gain de temps, non ?

ps: je le fais manuellement sous windows (attention à l’encodage du fichier)

oOoOoOoOoOoOoOoOoOoOo

Sur un vieil ordinateur j’ai installé la dernière version de lubutu. Avec Kali, outre que la version live ne mémorise rien, je n’aime pas que le bandeau soit en haut. De plus, même en étant clavier fr, quand il se met en veille, le login et le mot de passe sont en querty.

Aussi j’aimerai savoir s’il est possible d’implémenter Lubutu des fonctionnalités de kali ou inversement d’installer kali avec l’ergonomie de lunbutu.

oOoOoOoOoOoOoOoOoOoOo

Du temps des clefs wep, il y avait un script qui automatisait les lignes de commandes (Airmon-ng , Aircrack-ng, AirSnort, Airodump-ng, etc) avec la saisie ou le choix du ssid. N’y a-t-il pas la même chose pour le rfid ?

oOoOoOoOoOoOoOoOoOoOo

Au plaisir de vous lire.

Eric

Bonjour,

je me permets de prendre contact car je n’ai pas trouvé de solution pour l’erreur :

card is not vulnerable to nested attack

Y a t-il une solution pour les tag nfc affichant ce message ?

bonjour,

Merci pour le tuto.

je l’ai suivi et tout fonctionne : dump de la carte originale, dump de la carte vierge.

Après la commande pour copier le contenu de la carte d’origine sur la carte vierge, j’ai le message

Writing 64 blocks |……………………………………………………….|

Done, 64 of 64 blocks written.

Mais quand je fais un nfc-list sur la carte vierge, rien n’a changé, elle a gardé l’UID de départ..

Si quelqu’un pouvait m’éclairer !

merci

Bonsoir

Je vous ai commandé il y a quelques temps la clé USB Kali Linux toute prête, aujourd’hui j’essaie de duper un badge mifare mais sans succès, lorsque j’essaie nfc-list, j’ai lerreur suivante

Unable to claim USB interface

Et je ne peux faire la mise à jour avec apt-get update, j’ai l’erreur suivante

The following signatures were invalid

Avez-vous une idée de solution svp ?

D’avance merci

Bonjour

J’ai réussis a dupliquer mon badge les 64 blocks sont bien écrit , par contre quand je contrôle l’IUD celui-ci est différent de mon badge d’origine , avez vous une solution? d’avance merci

J’aimerais si possible un schema de coil passif si possible et sans alim (sinon alimenter ca avec des cellule solaire mono, ex 1″x2″)… la dimension et la fréquence nécessaire resonner etc… pour les rfdebt par exemple)

Bonjour !

Mon lecteur ne semble ne pas être reconnue par linux.

J’ai tester d’autres tuto mais le problème reste toujours le même. Le lecteur n’est pas détecté.

Avez vous une piste ?

Bonjour

Impossible de lire le secteur 8 de mon badge. Y’a il une autre commande qui le permettrait ?

Bonjour à tous,

Une question éveille ma curiosité :

Quand on passe un badge pour la machine à café, le débit est enregistré sur la machine ou sur le badge ? Genre la machine à un programme qui reconnait que tel UID détient telle somme ou la machine réinscrit un nouveau code sur le badge ?

Par exemple : Quand je copie mon badge qui contient 5€ et que j’utilise 50cts, ma copie va aussi descendre à 4,50€ ou elle restera à 5€ ?

Merci et bonnes fêtes.

Bonjour Alex,

Merci pour ce tuto.

Je ne parviens pas à trouver les clés avec MFOC,

mfcuk tourne depuis trop longtemps (4h)

Serait ce possible d’avoir un tuto pour le mfoc hardnested?

merci :D

bjr j ai bien les 64 bloc mes UID (NFCID1): c4 d8 d9 df

Reste le meme il ne change pas donc pas reconu quelle manipulation faut il faire pour quil sois indentique que celle d origine

Bonjour, et félicitations pour ce super tutoriel.

je cherche le même type de lecteur mais fonctionnant en 125khz et en 13.56Mhz car j’ai 1 badge Vigik pour l’entrée de mon parking et 1 badge urmet pour l’entrée de mon immeuble donc les 2 avec fréquences différentes que je veux copier sur un badge double fréquences.

auriez-vous une réf de lecteur qui fait les 2 fréquences ?

Merci.

Bonsoir,

Est ce que ce lecteur est capable de me faire un pass car je dois déposer des flyers dans les boites aux lettres et il me faut un accès à l’ensemble des immeubles.

Quel matériel prendre svp ?

Sachant qu’il faut recharger le badge tous les jours ou trois jours, ou peut on recupérer les codes a chaque chargement svp.

Merci

Bonjour,

je possède 2 badges distincts pour l’accès à ma résidence.

L’un pour les portails extérieurs, l’autre pour le sas d’entrée de l’immeuble. Ca prend presque trop de place sur le porte-clés ;)

Je voulais donc savoir si il est possible de créer 2 dumps des 2 badges et de les « associer » pour n’avoir qu’un seul badge d’accès !!!

Merci de ton aide.

bjr j ai tjr le même problème UID il ne sont pas identique et plusieurs secteur ne sont pas reconnue quelqu’un peut il m aidez merci

Bonjour Bruno, avez-vous des différences uniquement sur la quatrième ligne de chaque secteur ? Si oui vous devriez trouver votre bonheur dans les commentaires précédents ;)

Bien à vous

Alexandre

Bonsoir MAt,

Il faut voir la tête des badges pour se prononcer. Si les accès nécessitent des UID différents ça ne sera pas possible, mais j’ai déjà vu des accès qui utilisent uniquement un secteur particulier. Et là si on n’a pas besoin du même pour les 2 systèmes il est possible de les fusionner.

Bien à vous,

Alexandre

Bonsoir Peter2,

Oui, avec un proxmark3, vous pourrez tout copier, mais ça demande un peu plus de compétences ;)

Bien à vous,

Alexandre

j’ai réussi à installer Kali, je me connecte au wifi mais impossible de charger les NFC Tools. error : « impossible de trouver le paquet libnfc-bin »